PIM – Privileged Identity Management

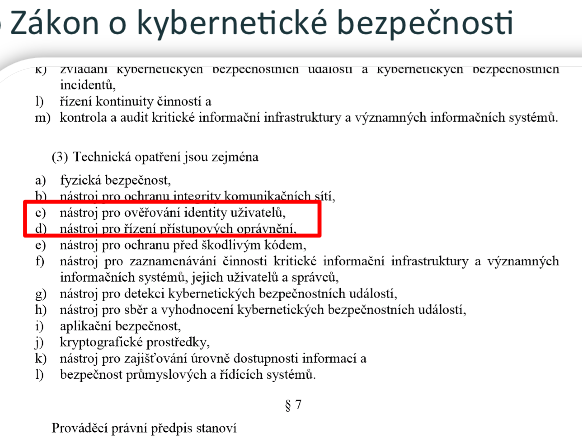

Privileged Identity Management řeší bezpečnostní hrozby vznikají v kombinaci faktorů jako jsou neřízené přístupy k IT systémům a chybějící evidence zodpovědnosti. Typickým příkladem jsou sdílené administrátorské účty využívané více osobami. Nasazením vhodných technologií PIM je možné výrazným způsobem zamezit útokům uvnitř organizace a zajisti shodu s předpisy a zákony (bezpečnostní audit). Kvalitní PIM řešení by kromě ověřování identity uživatelů a řízení přístupových oprávnění mělo zajistit centralizovanou správu administračních účtů a hesel, správu auditních logů vč. zachování původní identity uživatele, aplikační integraci nebo nahrávání uživatelských session (Session Recording).

Co se skrývá pod pojmem bezpečnost IT?

Pod pojmem bezpečnost IT obvykle rozumíme ochranu odpovídajících IS a informací, které jsou v nich uchovávány, zpracovávány a přenášeny. Bezpečnost IT je často zjednodušována na pouze ochranu před vnějšími útoky, ale podstata zranitelného místa IS může být také:

- fyzická – např. umístění IS v místě, které je snadno dostupné nebo ohrozitelné výpadkem napětí

- přírodní – objektivní faktory jako záplava, požár, blesk,…

- v hardwaru nebo softwaru

- fyzikální – vyzařování, nevhodný druh spojení

- v lidském faktoru – největší zranitelnost ze všech možných variant

Existence zranitelných míst bývá důsledkem chyb, selhání v analýze, v návrhu nebo implementaci IS, důsledkem vysoké hustoty uložených informací, složitosti softwaru, existence skrytých kanálů pro přenos informace jinou než zamýšlenou cestou apod.

Do oblasti bezpečnosti v soudobém pojetí počítáme také zajištění:

- důvěrnosti – k informacím mají přístup pouze autorizované subjekty

- integrity a autenticity – informace smí modifikovat jen autorizované subjekty a původ informace je ověřitelný

- dostupnosti – informace jsou dostupné autorizovaným subjektů a nedojde k odmítnutí služby

K těmto již klasickým hlediskům bezpečnosti se v současnosti nedělitelně druží hlediska prokazatelnosti, odpovědnosti, nepopiratelnosti a spolehlivosti.

Zákon o kybernetické bezpečnosti

Jak již bylo řečeno, bezpečnost IT systémů je velmi široký pojem.

V poslední době se velmi často se setkáváme se situací, kdy je nutné reagovat na auditní nálezy zejména v oblasti vnitřního zabezpečení IT infrastruktury.

Ve státní správě se tyto případy množí zejména v souvislosti s novým zákonem o kybernetické bezpečnosti, který platí od začátku roku 2015.

Řešení je určeno pro

- malé a střední firmy

- střední a velké skupiny